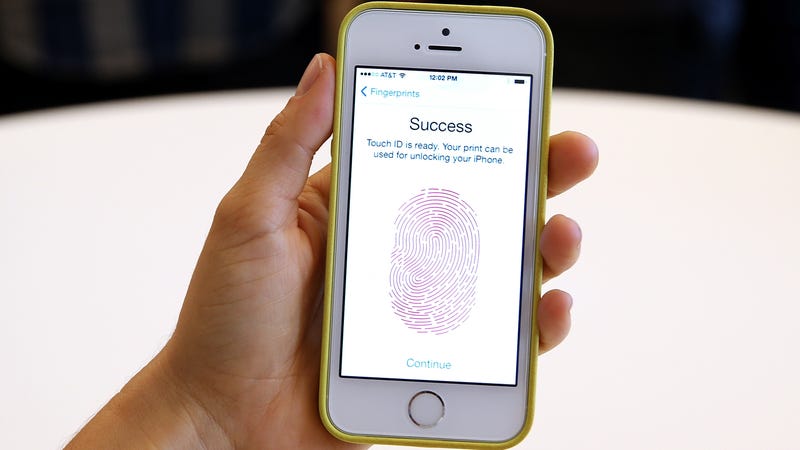

De nieuwe iPhone 5S met vingerafdruk technologie wordt weergegeven tijdens een Apple product aankondiging op de Apple-campus op September 10, 2013 in Cupertino, CaliforniaPhoto: Getty

De nieuwe iPhone 5S met vingerafdruk technologie wordt weergegeven tijdens een Apple product aankondiging op de Apple-campus op September 10, 2013 in Cupertino, CaliforniaPhoto: Getty

Apple is een eeuwige strijd blijven van hackers en het beveiligen van hun apparaten, maar een nieuwe bug ontdekt door een security-onderzoeker en gerapporteerd door ZDNet geeft de toegangscode die beschermt iOS-apparaten kunnen worden omzeild door middel van een brute force-aanval, het verlaten van iPhones en iPads te kwetsbaar om te worden uitgebuit.

Matthew Hickey, een security-onderzoeker en co-oprichter van cybersecurity bedrijf Hacker Huis, onlangs ontdekte een manier om het omzeilen van Apple ‘ s security maatregelen bedoeld om te houden van schadelijke actoren uit de apparaten. De aanval werkt zelfs op apparaten die draaien op de meest recente versie van iOS.

Om te begrijpen hoe de aanval werkt, hier is wat je moet weten: Apple begonnen met het coderen van iOS-apparaten terug in 2014. Om toegang te krijgen tot die gecodeerde informatie, iPhones en iPads gebruikers verplichten om een vier – of zes-cijferige toegangscode in om het apparaat te beveiligen, dat zij kiest u bij de eerste installatie van het apparaat. Als het wachtwoord verkeerd ingevoerd wordt op 10 gelegenheden, Apple ‘ s besturingssysteem veegt het apparaat en verwijdert u de informatie voor eeuwig.

Deze veiligheidsmaatregelen zijn dan ook de basis van Apple ‘ s privacy-first aanpak in de afgelopen jaren, en hebben pissed off wetshandhavingsinstanties die gebruikt kunnen worden om toegang te krijgen tot iPhone-gegevens door eindeloos het invoeren van wachtwoorden of vragen Apple te pakken, de informatie voor hen. (Apple heeft geen toegang aan een gebruiker het wachtwoord, dus in principe slechts het apparaat kan de eigenaar van het ontgrendelen van de iPhone of iPad.)

Wat Hickey ontdekt, volgens ZDNet is een manier om te omzeilen de 10 raden grens bij het invoeren van een wachtwoord, zodat iemand om eindeloos enter combinaties totdat het apparaat is ontgrendeld. Alle een kwaadaardige acteur nodig heeft voor de brute force-aanval, per Hickey, is “een ingeschakeld, vergrendelde telefoon en een Lightning-kabel.”

In een demonstratie video Hickey online geplaatst, laat hij zien hoe de vallen werken. In principe, wanneer de iPhone of iPad wordt aangesloten, kan een hacker gebruik maken van de invoer van het toetsenbord voor het invoeren toegangscode gissingen tikken van de nummers op het scherm van het apparaat. Wanneer de invoer van het toetsenbord optreden, wordt een interrupt request, dat gaat voor alles gebeurt op het apparaat. Een aanvaller een enorme reeks van ingangen en stuur ze allemaal tegelijk en iOS zou een eindeloze reeks van schattingen zonder het te wissen op het apparaat.

De aanval is traag, het invoeren van slechts één toegangscode per drie tot vijf seconden per ZDNet, die werkt aan ongeveer 100 vier-cijferige codes per uur. Maar het blijkt effectief te zijn, zelfs tegen iOS-apparaten met versie 11.3 van het mobiele besturingssysteem. Dat zou kunnen maken van de tool waardevol voor de overheid en de groepen die werken met handhaving van de wet kraken open iPhones. Het is niet duidelijk of de kwetsbaarheid wordt al gebruikt door apparaten zoals GrayShift de GrayKey.

Wanneer iOS-12 is uitgebracht, later dit jaar, de brute force-aanval kan een minder waardevol. Apple introduceert een nieuwe functie genaamd USB Beperkte Modus. Eenmaal geïmplementeerd is, is de functie zal beperken USB-toegang op iOS-apparaten na de iPhone of iPad is vergrendeld voor een uur, waardoor het apparaat een ‘black box’ als het niet gekraakt in de eerste 60 minuten.

[ZDNet]