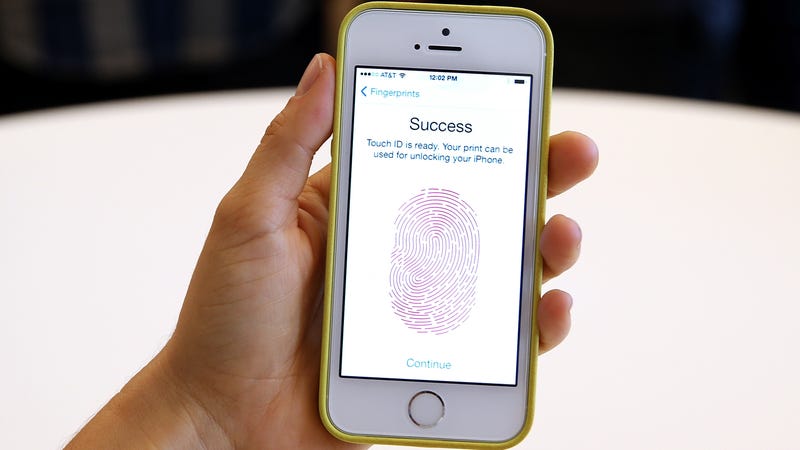

Den nye iPhone 5S med fingeravtrykk teknologi er vist i løpet av et Apple-produkt kunngjøring på Apple campus på September 10, 2013 i Cupertino, CaliforniaPhoto: Getty

Den nye iPhone 5S med fingeravtrykk teknologi er vist i løpet av et Apple-produkt kunngjøring på Apple campus på September 10, 2013 i Cupertino, CaliforniaPhoto: Getty

Apple er en evigvarende kamp for å ligge i forkant av hackere, og sikre sine enheter, men en ny bug oppdaget ved en sikkerhet forsker og rapportert av ZDNet viser passordet som beskytter iOS-enheter kan omgås gjennom et brute force-angrep, forlater iPhones og iPads sårbare for å bli utnyttet.

Matteus Hickey, en sikkerhet forsker og co-grunnlegger av cybersecurity firmaet Hacker Hus, nylig oppdaget en måte å omgå noen av Apples sikkerhetstiltak som er ment å holde ondsinnede aktører ut av enheter. Angrepet fungerer selv på enheter som kjører den nyeste versjonen av iOS.

For å forstå hvordan angrepet fungerer, her er hva du trenger å vite: Apple begynte å kryptere iOS-enheter tilbake i 2014. For å få tilgang til kryptert informasjon, iPhones og iPads at brukerne skal angi et fire – eller seks-sifret passord for å beskytte enheten som de velger når de først setter opp enheten. Hvis koden er feil angitt på 10 anledninger, Apples operativsystem kluter enheten og slette informasjon for alltid.

Disse sikkerhetstiltakene har vært grunnfjellet av Apples retningslinjer-første tilnærming i de siste årene, og har forbanna politiet som pleide å være i stand til å få tilgang til iPhone data ved i det uendelige å skrive inn passord eller be Apple å bare ta tak i informasjon for dem. (Apple ikke har tilgang til en brukers passord, så teoretisk sett bare enheten eieren kan låse opp iPhone eller iPad.)

Hva Hickey oppdaget, ifølge ZDNet, er en måte å omgå 10 gjette grensen når du skriver inn et passord, slik at noen i det uendelige angi kombinasjoner til enheten er låst opp. Alle ondsinnede skuespiller behov for å gjennomføre brute force-angrep, per Hickey, er “en slått på, låst telefonen og en Lightning-kabel.”

I en demonstrasjon video Hickey lagt ut på nettet, han viser hvordan angrepet fungerer. I utgangspunktet, når iPhone eller iPad-en er koblet til, vil en hacker kan bruke tastaturet innganger til å angi passord gjetninger i stedet for å trykke på tallene på skjermen på enheten. Når tastaturet innganger oppstå, det utløser et interrupt request som har prioritet over alt annet som skjer på enheten. En angriper kan skape en massiv rekke innganger og sende dem alle på en gang og iOS ville tillate en endeløs streng som gjetter uten å slette enheten.

Angrepet er treg, skrive inn bare ett passord for hver tre til fem sekunder, per ZDNet, som arbeider ut til ca 100 fire-sifret kode hver time. Men det ser ut til å være effektiv, selv mot iOS-enheter som kjører versjon 11.3 av det mobile operativsystemet. Som kan være verdifulle verktøy for myndigheter og grupper som arbeider med politiet for å sprekke åpne iphone. Det er ikke klart om sårbarhet er allerede i bruk av enheter som GrayShift er GrayKey.

Når iOS-12 er utgitt senere i år, brute force-angrep kan bli mindre verdifull. Apple introduserer en ny funksjon kalt USB-Begrenset Modus. Når det er gjennomført, vil funksjonen begrenser USB tilgang på iOS-enheter etter at iPhone eller iPad har blitt låst for en time, noe som gjør enheten en svart boks, hvis det ikke er sprekker i de første 60 minuttene.

[ZDNet]