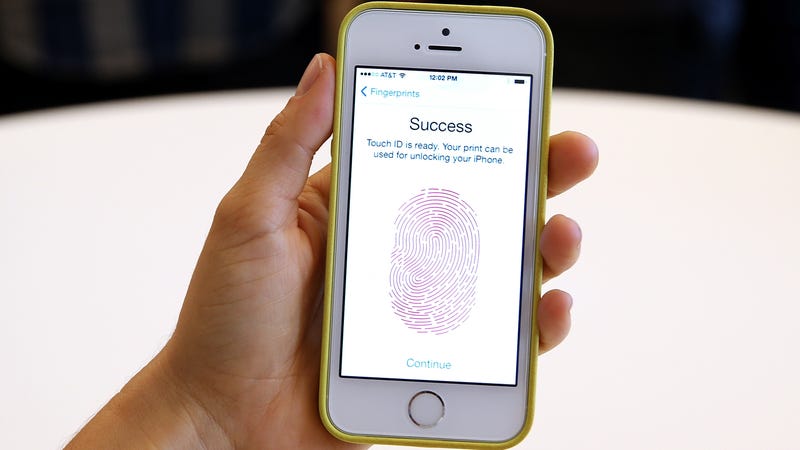

Den nye iPhone 5S med fingeraftryk-teknologi der vises i løbet af et Apple-produkt meddelelse på Apple campus på September 10, 2013 i Cupertino, CaliforniaPhoto: Getty

Den nye iPhone 5S med fingeraftryk-teknologi der vises i løbet af et Apple-produkt meddelelse på Apple campus på September 10, 2013 i Cupertino, CaliforniaPhoto: Getty

Apple er en evig kamp at bo foran hackere og sikre sine enheder, men en ny fejl opdaget af en sikkerhedsekspert og rapporteret af ZDNet viser den adgangskode, der beskytter iOS-enheder kan blive omgået gennem et brute force angreb, forlader iPhones og iPads og er sårbar over for at blive udnyttet.

Matthew Hickey, en sikkerheds-forsker og medstifter af cybersecurity firma Hacker House, for nylig opdaget en måde at omgå nogle af Apple ‘ s sikkerheds-foranstaltninger, der er beregnet til at holde ondsindede aktører ud af enheder. Angrebet arbejder selv på enheder, der kører den seneste version af iOS.

For at forstå, hvordan angrebet fungerer, her er hvad du behøver at vide: Apple begyndte at kryptere iOS-enheder tilbage i 2014. For at få adgang til krypterede oplysninger, iPhones og iPads, kræver, at brugerne til at indtaste en fire – eller seks-cifret adgangskode for at beskytte den enhed, som de vælger, når den første konfiguration af enheden. Hvis adgangskoden indtastes forkert 10 gange, Apple ‘ s operativsystem tørrer enhed og sletter de oplysninger, der for evigt.

Disse sikkerhedsforanstaltninger, har været fundamentet for Apple ‘ s privacy-første tilgang, der i de seneste år, og har pisset retshåndhævende myndigheder, der plejede at være i stand til at få adgang til iPhone data ved i det uendelige at indtaste adgangskoder eller ved at bede Apple om at bare få fat i oplysninger om dem. (Apple ikke har adgang til en brugers adgangskode, så kun teoretisk set er den enhed, der ejer kan låse iPhone eller iPad.)

Hvad Hickey opdaget, ifølge ZDNet, er en måde at omgå den 10 gætte grænse, når du indtaster en adgangskode, så nogen til i det uendelige at indtaste kombinationer, indtil enheden er låst op. Alle en ondsindet skuespiller behov for at udføre brute force angreb, per Hickey, er “en tændt, låses telefonen, og et Lightning kabel.”

I en demonstration video Forfatter lagt online, han viser, hvordan angrebet fungerer. Dybest set, når iPhone eller iPad er tilsluttet, kan en hacker kan bruge tastatur input til at indtaste adgangskoden gæt, i stedet for at trykke på det tal på enhedens skærm. Når tastaturet input opstår, er det udløser en interrupt request, der tager prioritet over alt andet, der foregår på enheden. En hacker kunne skabe en massiv perlerække af input og sende dem alle på en gang, og iOS ville tillade en endeløs perlerække af gætter på, uden at slette enheden.

Angrebet er langsom, kan du blot indtaste en adgangskode, hver tre til fem sekunder, per ZDNet, som arbejder ud til omkring 100 fire-cifrede koder hver time. Men det ser ud til at være effektive, selv mod iOS-enheder, der kører version 11.3 af det mobile styresystem. At kunne gøre det værdifuldt værktøj til offentlige institutioner og grupper, der arbejder med håndhævelse af loven til at knække åbne iPhones. Det er ikke klart, hvis sårbarheden allerede er i brug af enheder som GrayShift er GrayKey.

Når iOS-12 er frigivet senere i år, brute force-angreb kan blive mindre værdifulde. Apple er ved at indføre en ny funktion kaldet USB-Begrænset Tilstand. Når de er gennemført, vil funktionen begrænser USB-adgang på iOS-enheder efter iPhone eller iPad er blevet låst i en time, hvilket gør enheden til en black box, hvis det ikke er revnet i de første 60 minutter.

[ZDNet]