Foto: Getty

Foto: Getty

Am Mittwoch, den WikiLeaks veröffentlicht die neueste Ausgabe seiner Laufenden Vault 7—Serie-eine Fundgrube von geheimen oder anderweitig klassifiziert US Central Intelligence Agency-Dateien von 2013 bis 2016 beschreibt die zuvor unbekannte malware und Viren.

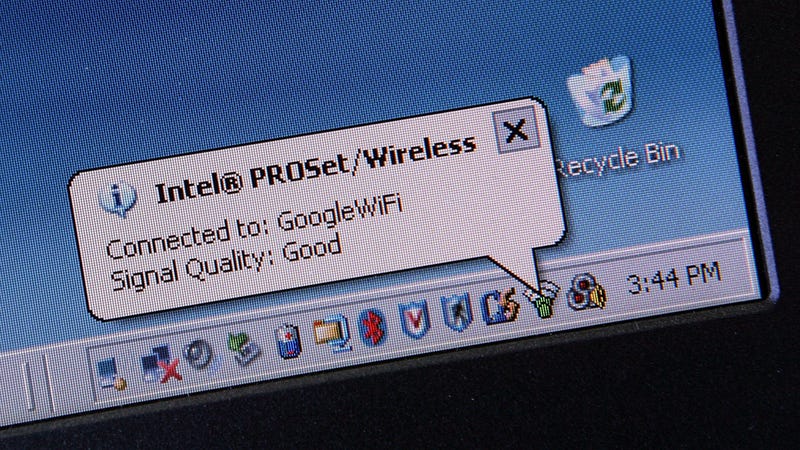

Die heutige Version beinhaltet die Dokumentation auf “ELSA”, eine angebliche CIA-Projekt für die Verfolgung menschlicher Ziele tragen wi-fi-fähigen Geräten. Die malware an diesem Projekt beteiligt ist speziell für Geräte mit Microsoft Windows ausgeführt.

Wie der rest des Gewölbes 7 material der 42-Seite “ELSA” – Handbuch

wurde angeblich gestohlen aus dem Agentur-Center für Cyber Intelligence in Langley, Virginia. Die Methode “ELSA” angeblich zu beschäftigt, um zu bestimmen, ein Windows-Benutzer die Lage ist ziemlich genial, wenn auch nicht ganz neue Idee.

Der erste Schritt beinhaltet die Injektion der Ziel-laptop mit geo-location-malware. Einmal installiert, die malware beginnt mit dem Scannen und sammeln von Metadaten aus dem nahe gelegenen wi-fi-Netzwerke. Diese Informationen können gesammelt werden von den umliegenden Netzwerke, wie lange, wie wi-fi auf dem Gerät aktiviert ist—eine Verbindung ist nicht erforderlich.

Mit diesen Daten ist es möglich—mit unterschiedlichem Erfolg, kein Zweifel—zum suchen eines Ziels mit dem, was heißt trilateration. Grundsätzlich ist die Signalstärke des wi-fi-Netzwerk wird verwendet, um die Ungefähre Entfernung des targets aus dem Netzwerk-Gerät die wi-fi-transmitter. Dies ist sehr ähnlich wie die Strafverfolgungsbehörden sucht einen verdächtigen über seine oder Ihre Handy durch die Messung der signal-Stärke von mehreren nahe gelegenen Mobilfunkmasten.

Ein standard-wi-fi-Sender hat eine Reichweite von etwa 105 Meter. Gemessen am Ziel-Gerät, das die Signalstärke wird, deshalb sagen die “ELSA” – operator (CIA), wo ungefähr das Ziel ist. Wenn das signal sehr stark ist, dann wird das Ziel wohl innerhalb von 10 bis 15 Metern um den Sender; das signal beginnt zu verblassen, kann der Bediener feststellen, dass die Ziel-Weg vom Sender. Wenn die person innerhalb der Reichweite von mehreren wi-fi-Netzwerken haben, können Sie kombinieren die erfassten Daten aus verschiedenen Netzwerken zu generieren, die ein genaueres Bild von dem Ziel, die relative Lage.

Es gibt keine Anzeichen dafür, wie oft die “ELSA” – Programm war oder ist, aber es ist leicht zu sehen, wie dies wäre ein nützliches Werkzeug für die nation geheime Agentur. Zum Beispiel, wie es scheint, ein ziemlich effektiver Weg, eine person zu identifizieren die relative Lage—sagen, wenn Sie planen eine Drohne Streik.

Als Teil der Vault-Serie 7, WikiLeaks hat bisher offenbart ähnliche Dokumente, die zeigen, wie CIA führt verschiedene man-in-the-middle (MitM) – Angriffen und hacks von Handys und Samsung smart TVs. Laut WikiLeaks, die Menge des Gewölbes 7 Leck, die der Herausgeber doling out von Monat zu Monat, “schon überstrahlt die gesamte Anzahl der veröffentlichten Seiten über die ersten drei Jahre den Edward-Snowden-NSA-leaks.”