Et phishing-bedrageri, der dukkede op tidligere i denne uge brugt Google Docs i et angreb mod mindst 1 millioner Gmail-brugere.

Men, som beløb sig til mindre end 0,1 procent af Gmail-brugere blev ramt, ifølge virksomheden.

Google sidste år sætte antallet af aktive månedlige Gmail-brugere på mere end 1 mia.

Google lukke phishing-bedrageri inden for en time, sagde det, både gennem automatiske og manuelle handlinger. Det fjernet de falske sider og applikationer, og det skubbede opdateringer via Sikker Browsing, Gmail og andre anti-misbrug-systemer.

Brugerne ikke har brug for at tage handling på deres egne svar på de angreb, Google sagde, men dem, der ønskede at gennemgå tredjeparts-apps, som er forbundet med deres konto kunne gøre det på sin

Sikkerhed Helbredsundersøgelse site.

Anti-Phishing-Sikkerhedskontrol

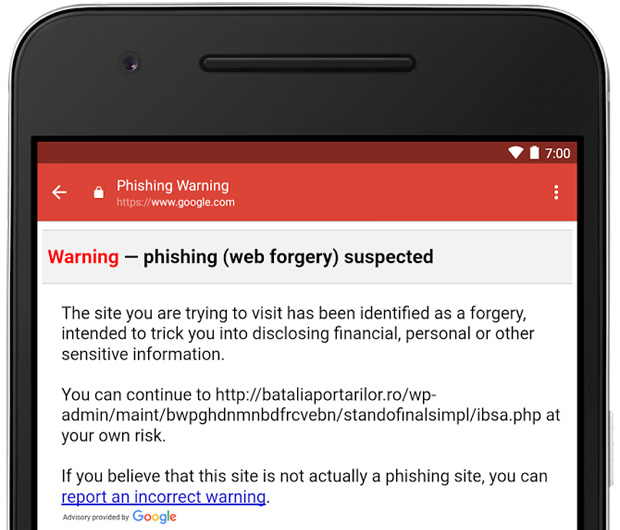

Tilfældigvis, Google i denne uge blev der indført en ny anti-phishing-sikkerhedsfunktion til Gmail på Android. Det nye værktøj giver en advarsel, når en bruger klikker på et mistænkeligt link i en e-mail, der advarer dem om, at det websted, de er forsøger at besøge, er blevet identificeret som en forfalskning. Brugere kan bakke væk eller fortsætte til webstedet på deres egen risiko.

Google er efterhånden ved at udrulle den nye funktion for alle G Suite brugere.

Hvordan Docs Angreb Gik Ned

I denne uge Docs angreb var en effektiv metode til at lokke brugere, før Google hårdt ned.

Folk fik en e-mail fra nogen, de kendte, som inviterer dem til at klikke på et link for at samarbejde på et Google Doc.

At klikke på “Open i Docs” link omdirigeret dem til en Google-OAuth 2.0 side for at tillade, at Google Docs applikation, der var falske.

Ansøgningen anført, at Google Docs vil gerne læse, sende, slette og administrere modtagerens e-mail og administrere deres kontakter — anmodninger, der er fælles for flere programmer, der bruger Google som en mekanisme til ægthedsbekræftelse.

Når tilladelsen blev givet, hackeren fik adgang til offerets adresse bog, som gjorde, at de angreb til at gå viral hurtigt.

OAuth Sårbarhed

Angrebet gearede OAuth, “en allestedsnærværende industri standard protokol, der [giver] en sikker måde for Web-applikationer og-tjenester til at oprette forbindelse uden at det kræver, at brugerne til at dele deres konto legitimationsoplysninger med de applikationer,” siger Ayse Firat, direktør for analytics-og kundeindsigter på

Cisco Cloudlock.

“Fordi det er så universelt vedtaget med næsten alle Web-baserede applikationer og platforme-herunder forbrugerbeskyttelse samt virksomhedens applikationer såsom Google Apps, Office 365, Salesforce, LinkedIn og mange andre-det giver et bredt angreb overflade,” fortalte hun TechNewsWorld.

OAuth 2.0 er meget følsomme over for phishing, fordi hver hjemmeside ved hjælp af det beder end brugere for brugernavn og password for deres master identitet. Cisco CLoudlock har identificeret mere end 275,000 OAuth apps forbundet med kernen i cloud-tjenester, såsom Office 365, sammenlignet med kun 5,500 for tre år siden.

OAuth-baserede angreb “omgå alle standard sikkerhedsforanstaltninger, herunder next-generation firewalls, secure Web gateway, single sign-ons, multifactor authentication og mere,” Firat advarede.

Konsekvenserne af at Bruge OAuth

Med software leverandører i stigende grad at sætte deres applikationer i skyen, hvor stor en risiko gøre OAuth ‘ s sårbarheder udgør for slutbrugerne?

“De fleste cloud-tjenester er temmelig sikkert, og OAuth-baserede angreb vil sandsynligvis ikke vil blive en succes, hvis tjenester afhængigt af den protokol, der på anden måde er sikret,” siger Michael Jude, et program manager på Stratecast/Frost & Sullivan.

OAuth-godkendelse “er større end bare online apps,” foreslog han. “Det er også en grundlæggende oprettelsen protokol, der kunne blive vigtige i de sociale medier indsats for at blive mere beslægtet med fælles transport operationer for kommunikation.”

OAuth “skal gøres rigtigt, eller der er ingen fremtid for sociale medier-medieret kommunikation,” Jude advaret.

Beskyttelse Mod OAuth-Baserede Angreb

Organisationer har brug for at udvikle et højt niveau strategi samt en specifik applikation bruge politik til at beslutte, hvordan de vil whiteliste eller forbud applikationer, og dele dette syn med deres slutbrugere, Firat foreslået.

Individuelle brugere skal gå ind på deres Google-konto sikkerhed indstillinger og tilbagekalde tilladelser til programmer, de ikke kender eller har tillid til, hun anbefalede. De har også “bør aldrig give tilladelser til programmer, der anmodning overdreven adgang.”

En indsats, der har været iværksat for at optage strengere sikkerhedskrav i OAuth, Frost ‘ s Jude sagde, “men jeg har ikke hørt om nogen særlig ledighed.”

![]()