Nätfiske som dykt upp tidigare denna vecka använt Google Docs i en attack mot minst 1 miljon Gmail-användare.

Men, som uppgick till mindre än 0,1 procent av Gmail-användare påverkades, enligt företaget.

Google förra året lades antalet aktiva månatliga Gmail-användare i mer än 1 miljard euro.

Google stänger ner nätfiske inom en timme, sägs det, genom både automatiska och manuella åtgärder. Bort det falska sidor och applikationer, och det skjuts uppdateringar via Säker Surfning, Gmail och andra anti-missbruk-system.

Användarna behöver inte vidta några åtgärder mot sina egna svar på attacken, säger Google, men de som ville granska tredje part apps som är ansluten till deras konto skulle kunna göra det på sin

Säkerhet Checkup webbplats.

Anti-Phishing Säkerhetskontroller

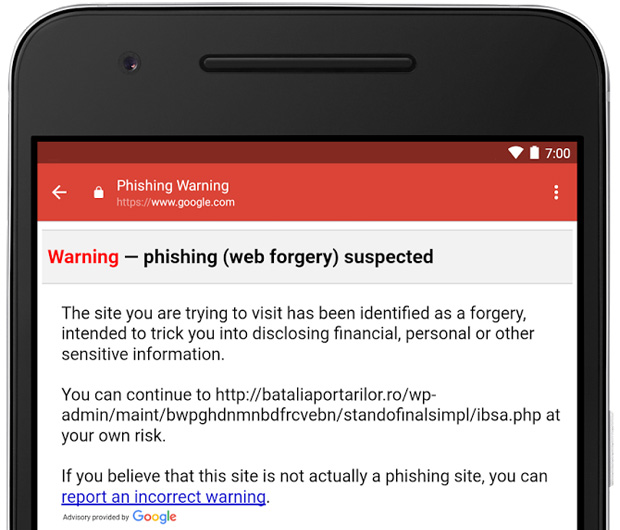

Av en tillfällighet, Google här veckan introducerade en ny anti-phishing-säkerhet-funktionen i Gmail för Android. Det nya verktyget ger en varning när en användare klickar på en misstänkt länk i ett e-postmeddelande, varna dem att den plats som de försöker att besöka har identifierats som en förfalskning. Användare kan säkerhetskopiera bort eller fortsätta till webbplatsen på egen risk.

Google successivt rulla ut den nya funktionen för alla G Suite användare.

Hur Docs Attack Gick Ner

Veckans Dokument attacken var en effektiv strategi för att locka användare innan Google spänts fast.

Människor fick ett mail från någon som de visste att bjuda in dem att klicka på en länk för att samarbeta på ett Google-dokument.

Klicka på “Öppna Dokument” – länken hänvisat dem till en Google-OAuth 2.0 sidan för att autentisera Google Docs ansökan, vilket var en bluff.

Ansökan uppgav att Google Docs skulle vilja läsa, skicka, ta bort och hantera mottagarens e-post och hantera deras kontakter-begär som är gemensamma för flera program som använder Google som en mekanism för autentisering.

När tillståndet beviljades, angriparen fick tillgång till offrets adress bok, som gjorde attacken för att gå viral snabbt.

OAuth Sårbarhet

Attacken belånade OAuth, “en allestädes närvarande industri standard protokoll [ger] ett säkert sätt för Web-applikationer och tjänster för att ansluta utan att kräva att användare ska dela med sig av sina kontouppgifter med dessa program, säger Ayse Firat, chef för analys och kundinsikt på

Cisco Cloudlock.

“Eftersom det är så universellt som antas av nästan alla Web-baserade applikationer och plattformar-bland annat konsument-samt affärsapplikationer som Google Apps, Office 365, Salesforce, LinkedIn och många andra-är att det ger en bred attack ytan,” sa hon till TechNewsWorld.

OAuth 2.0 är mycket känsliga för phishing eftersom varje webbplats som använder sig av det, frågar slutanvändare för användarnamn och lösenord på sina master identitet. Cisco CLoudlock har identifierat över 275 000 OAuth-appar som är ansluten till kärnan cloud services, till exempel Office 365, jämfört med endast 5.500 tre år sedan.

OAuth-baserade attacker “förbi alla vanliga lager av säkerhet, bland annat nästa generations brandväggar, säkra Web gateways, single sign-ons, multifactor autentisering och mer,” Firat varnade.

Konsekvenserna av att Använda OAuth

Med programvaruleverantörer allt sätter sina applikationer i molnet, hur stor risk göra OAuth sårbarheter posera för slutanvändare?

“De flesta molntjänster är ganska säker, och OAuth-baserade attacker sannolikt inte kommer att lyckas om tjänster beroende på vilket protokoll som annars är säkrad”, sade Michael Jude, en program manager på Stratecast/Frost & Sullivan.

OAuth-autentisering är större än bara en online apps”, föreslog han. “Det är också en grundläggande upprätta protokoll som kan bli viktigt i sociala media insatser för att bli mer besläktad med gemensam transport verksamhet för kommunikation.”

OAuth “måste göras rätt, eller finns det någon framtid för sociala medier-medierad kommunikation,” Judas varnade.

Skydda Mot OAuth-Baserade Attacker

Organisationer behöver utveckla en strategi på hög nivå samt en särskild ansökan använda politiken för att avgöra hur de kommer att vitlista eller förbud program, och delar denna syn med sina slutanvändare, Firat föreslås.

Enskilda användare bör gå in på sitt Google-konto säkerhetsinställningar och återkalla behörigheter till program att de inte känner till eller litar på, hon rekommenderade. De har också “aldrig ska bevilja behörigheter till program som begär alltför stor tillgång.”

Arbete har inletts för att införa strängare krav på säkerhet i OAuth, Frost Jude sade, “men jag har inte hört talas om någon viss tillgänglighet.”

![]()