Den amerikanska regeringen startar en generationslång kamp mot hotet som nästa generations datorer utgör mot kryptering.

Av

November 3, 2021  Ms Tech

Ms Tech

Medan de brottas med den omedelbara faran som hackare utgör idag, har amerikanska regeringstjänstemän förbereder sig för ett annat, långsiktigt hot: angripare som samlar in känslig, krypterad data nu i hopp om att de ska kunna låsa upp den någon gång i framtiden.

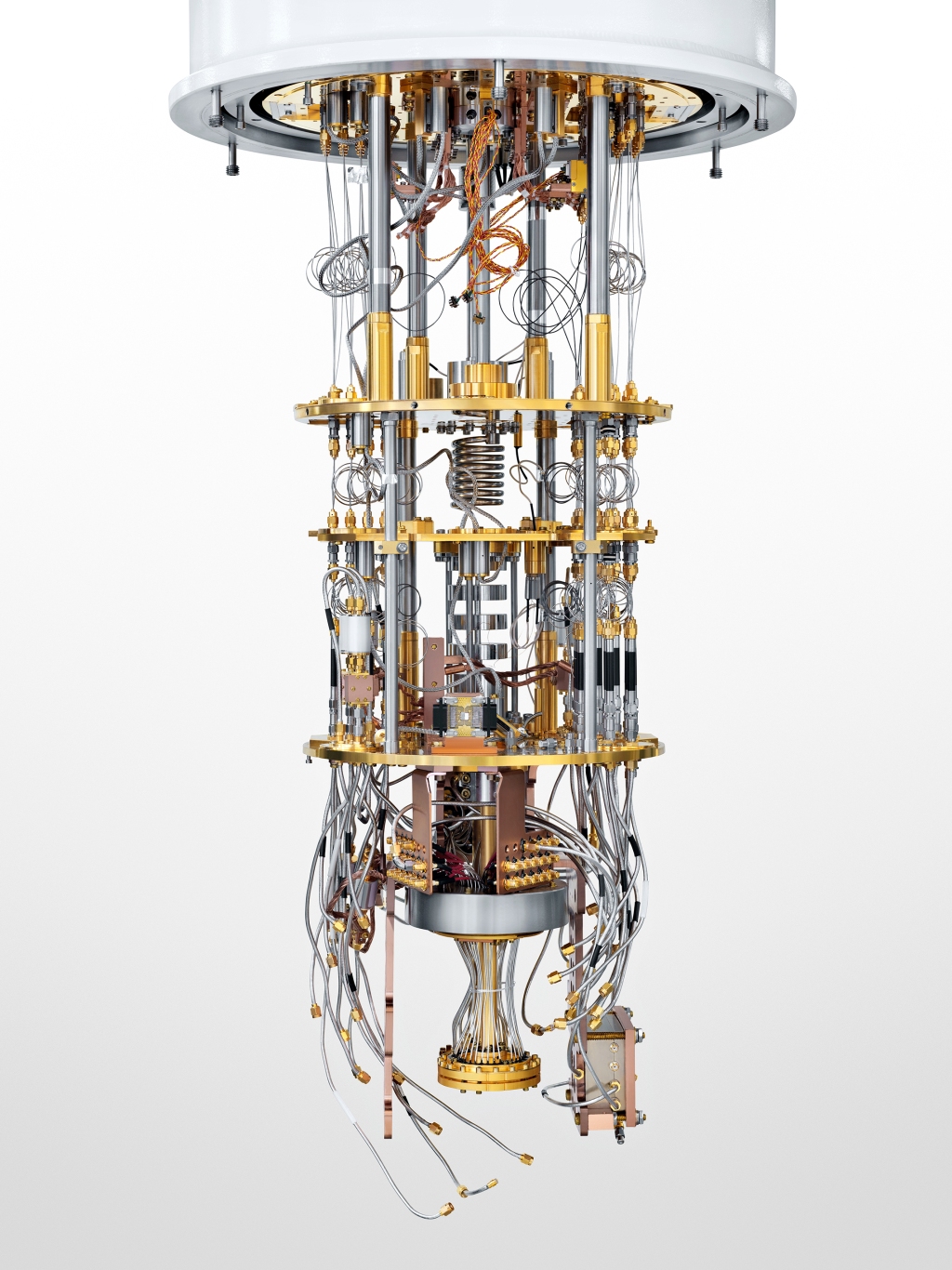

Hotet kommer från kvantdatorer, som fungerar väldigt annorlunda än de klassiska datorer vi använder idag. Istället för de traditionella bitarna gjorda av 1:or och 0:or använder de kvantbitar som kan representera olika värden samtidigt. Komplexiteten hos kvantdatorer kan göra dem mycket snabbare vid vissa uppgifter, vilket gör att de kan lösa problem som förblir praktiskt taget omöjliga för moderna maskiner – inklusive att bryta många av de krypteringsalgoritmer som för närvarande används för att skydda känslig data som personliga, handels- och statshemligheter.

Medan kvantdatorer fortfarande är i sin linda, otroligt dyra och fulla av problem, säger tjänstemän att ansträngningar för att skydda landet från denna långsiktiga fara måste börja redan nu.

Relaterad berättelse

Inom kapplöpningen om att bygga den bästa kvantdatorn på Earth tror IBM att kvantöverlägsenhet inte är den milstolpe vi bör bry oss om.

Inom kapplöpningen om att bygga den bästa kvantdatorn på Earth tror IBM att kvantöverlägsenhet inte är den milstolpe vi bör bry oss om.

“Hotet om att en motståndare från en nationalstat får en stor kvantdator och kan komma åt din information är verkligt”, säger Dustin Moody, en matematiker vid National Institute of Standards and Technology (NIST). “Hotet är att de kopierar ner din krypterade data och håller fast vid den tills de har en kvantdator.”

Inför denna “skörda nu och dekryptera senare”-strategin försöker tjänstemän utveckla och distribuera nya krypteringsalgoritmer för att skydda hemligheter mot en framväxande klass av kraftfulla maskiner. Det inkluderar Department of Homeland Security, som säger att det leder en lång och svår övergång till vad som kallas post-kvantkryptografi.

”Vi vill inte hamna i en situation där vi vaknar en morgon och det har skett ett tekniskt genombrott, och sedan måste vi göra tre eller fyra års arbete inom några månader – med alla ytterligare risker som är förknippade med det”, säger Tim Maurer, som ger råd till sekreteraren för inrikessäkerhet om cybersäkerhet och framväxande teknologi.

DHS släppte nyligen en färdplan för övergången, som börjar med en uppmaning att katalogisera de mest känsliga uppgifterna, både inuti regeringen och i näringslivet. Maurer säger att detta är ett viktigt första steg “för att se vilka sektorer som redan gör det och vilka som behöver hjälp eller medvetenhet för att se till att de vidtar åtgärder nu.”

Förbereda i förväg

Experter säger att det fortfarande kan dröja ett decennium eller mer innan kvantdatorer kan åstadkomma någonting användbart, men med pengar som strömmar in på fältet i både Kina och USA är loppet igång för att få det att hända – och att designa bättre skydd mot kvantum. attacker.

USA, genom NIST, har hållit en tävling sedan 2016 som syftar till att producera de första kvantdatorsäkra algoritmerna till 2024, enligt Moody, som leder NIST:s projekt om postkvantkryptografi .

Att övergå till ny kryptografi är en notoriskt knepig och långvarig uppgift, och den är lätt att ignorera tills det är för sent. Det kan vara svårt att få vinstdrivande organisationer att spendera på ett abstrakt framtida hot flera år innan det hotet blir verklighet.

“Om organisationer inte tänker på övergången nu”, säger Maurer, “och då blir de överväldigade när NIST-processen har slutförts och känslan av brådska är där, ökar risken. av oavsiktliga incidenter … Att skynda på en sådan övergång är aldrig en bra idé.”