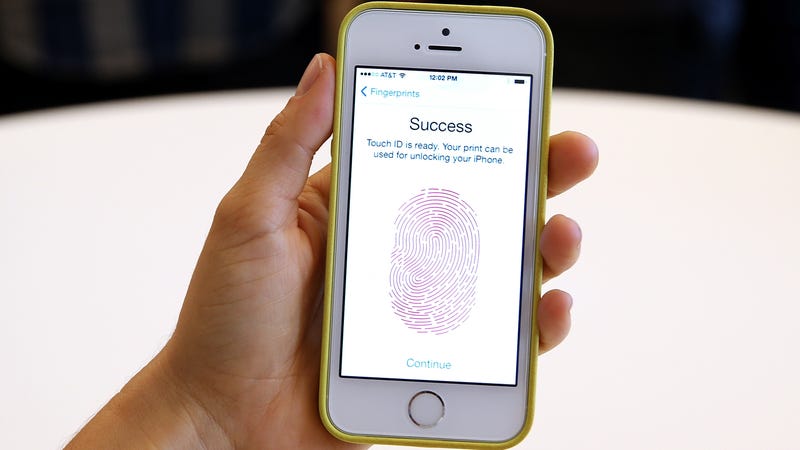

Le nouvel iPhone 5S avec la technologie des empreintes est affiché pendant un produit Apple annonce sur le campus d’Apple du 10 septembre 2013, à Cupertino, CaliforniaPhoto: Getty

Le nouvel iPhone 5S avec la technologie des empreintes est affiché pendant un produit Apple annonce sur le campus d’Apple du 10 septembre 2013, à Cupertino, CaliforniaPhoto: Getty

Apple est un perpétuel combat pour rester en avance sur les pirates et la sécurisation de ses dispositifs, mais un nouveau bug découvert par un chercheur en sécurité et rapporté par ZDNet montre le code qui protège les appareils iOS peuvent être contournée via une attaque par force brute, laissant les iPhones et les iPads vulnérables à l’exploitation.

Matthieu Hickey, un chercheur en sécurité et co-fondateur de la firme de cybersécurité Hacker Maison, récemment découvert un moyen de contourner certaines des Apple des mesures de sécurité destinés à conserver les acteurs malveillants de périphériques. L’attaque fonctionne même sur les appareils exécutant la version la plus récente d’iOS.

Pour comprendre comment l’attaque fonctionne, voici ce que vous devez savoir: Apple a commencé à chiffrer les appareils iOS de retour en 2014. Pour accéder à cette information chiffrée, les iPhones et les iPads demander aux utilisateurs d’entrer un à quatre ou six chiffres du mot de passe pour protéger l’appareil de leur choix lors de la première installation de l’appareil. Si le code d’accès est entré incorrectement à 10 reprises, Apple système d’exploitation des lingettes de l’appareil et supprime les informations à jamais.

Ces mesures de sécurité ont été le fondement de l’engagement de confidentialité Apple-première approche au cours des dernières années, et ont énervé le droit les organismes d’application utilisé pour être en mesure d’accéder à l’iPhone de données par l’infini la saisie du mot de passe ou de demander à Apple il suffit de saisir les informations pour eux. (Apple n’a pas accès à un utilisateur, mot de passe, donc, théoriquement, seul le propriétaire de l’appareil peut déverrouiller l’iPhone ou l’iPad.)

Ce Hickey découvert, selon ZDNet, est un moyen de contourner le 10 deviner limite lors de la saisie d’un mot de passe, permettant à quelqu’un d’entrer à l’infini des combinaisons jusqu’à ce que l’appareil est déverrouillé. Tout un acteur malveillant besoin pour mener à bien l’attaque de force brute, par Hickey, est “un activée, le téléphone verrouillé et un câble de Foudre.”

Dans une vidéo de démonstration Hickey mis en ligne, il montre comment l’attaque fonctionne. En principe, lorsque l’iPhone ou l’iPad est branché, un pirate peut utiliser les entrées du clavier pour entrer le mot de passe devine au lieu de toucher les numéros sur l’écran de l’appareil. Lorsque les entrées du clavier se produire, il déclenche une demande d’interruption qui prend la priorité sur tout le reste se passe sur l’appareil. Un attaquant peut créer une énorme chaîne d’entrées et de les envoyer tous à la fois et iOS permettrait une interminable chaîne de suppositions sans effacer l’appareil.

L’attaque est lente, en entrant simplement un code de mot de passe tous les trois à cinq secondes, par ZDNet, ce qui correspond à environ 100 codes à quatre chiffres à chaque heure. Mais il semble être efficace, même sur des appareils iOS version 11.3 du système d’exploitation mobile. Que pourrait faire l’outil précieux pour les organismes gouvernementaux et les groupes qui travaillent avec l’application de la loi pour ouvrir les iPhones. Il n’est pas clair si la vulnérabilité est déjà utilisé par des appareils comme GrayShift de GrayKey.

Quand iOS 12 est publié plus tard cette année, les attaques de force brute peut devenir moins précieux. Apple est en train d’introduire une nouvelle fonctionnalité appelée USB Mode Restreint. Une fois mis en œuvre, la fonctionnalité de restreindre l’accès USB sur les appareils iOS après l’iPhone ou l’iPad a été bloqué pendant une heure, rendant l’appareil une boîte noire, si ce n’est pas fissuré dans les 60 premières minutes.

[ZDNet]