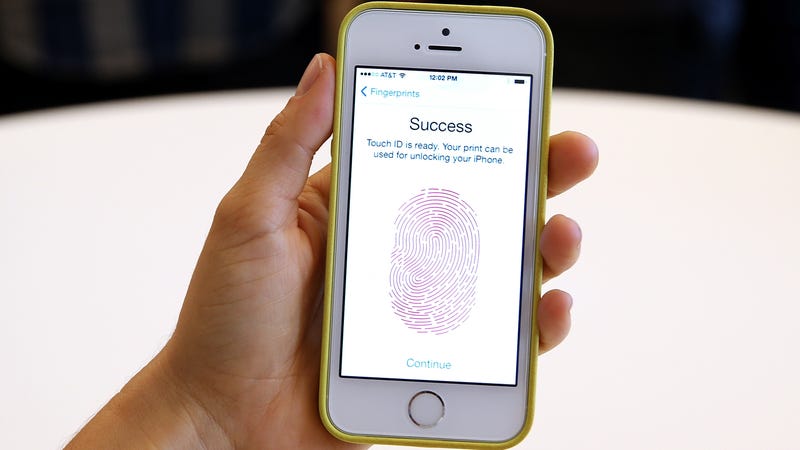

Il nuovo iPhone 5S con l’impronta digitale viene visualizzata durante una Mela annuncio del prodotto presso il campus di Apple del 10 settembre, 2013 in Cupertino, CaliforniaPhoto: Getty

Il nuovo iPhone 5S con l’impronta digitale viene visualizzata durante una Mela annuncio del prodotto presso il campus di Apple del 10 settembre, 2013 in Cupertino, CaliforniaPhoto: Getty

Apple è una perenne battaglia per rimanere avanti di hacker e di garantire la sicurezza dei suoi dispositivi, ma un nuovo bug scoperto da un ricercatore di sicurezza e riportato da ZDNet mostra il codice di protezione che protegge i dispositivi iOS possono essere superate attraverso un attacco di forza bruta, lasciando iphone e ipad vulnerabili a essere sfruttato.

Matteo Hickey, un ricercatore di sicurezza e co-fondatore di cybersecurity ditta Hacker House, recentemente scoperto un modo per bypassare alcuni di Apple misure di sicurezza ha lo scopo di mantenere dannoso attori di dispositivi. L’attacco funziona anche su dispositivi che eseguono l’ultima versione di iOS.

Per capire come l’attacco funziona, ecco cosa devi sapere: Apple ha iniziato la crittografia di iOS dispositivi torna nel 2014. Per poter accedere a questa informazione criptata, iphone e ipad richiede agli utenti di immettere un nome di quattro o sei cifre codice di accesso per proteggere il dispositivo che si sceglie durante la prima configurazione del dispositivo. Se il codice è stato inserito correttamente in 10 occasioni, Apple sistema operativo pulisce il dispositivo e consente di eliminare le informazioni per sempre.

Queste misure di sicurezza sono state il fondamento di Apple privacy-primo approccio in questi ultimi anni, e sono incazzato agenzie di applicazione di legge che ha usato per essere in grado di accedere ai dati da iPhone all’infinito l’immissione di codici di accesso o di chiedere ad Apple di prendere le informazioni per loro. (Apple non ha accesso a un codice utente, quindi, in teoria, solo il proprietario del dispositivo in grado di sbloccare l’iPhone o l’iPad.)

Cosa Hickey scoperto, secondo ZDNet, è un modo per bypassare il 10 indovinare limite di immissione di un codice di accesso, consentendo di inserire all’infinito di combinazioni fino a quando il dispositivo è sbloccato. Tutti i malintenzionati attore deve effettuare l’attacco di forza bruta, per Hickey “è attivata, il telefono bloccato e un cavo Lightning.”

In un video dimostrativo Hickey pubblicato online, egli dimostra come l’attacco funziona. In sostanza, quando l’iPhone o l’iPad è collegato, un hacker può utilizzare l’input da tastiera per immettere il codice di accesso indovina invece di toccare i numeri sullo schermo del dispositivo. Quando l’input di tastiera verificarsi, si innesca una richiesta di interrupt che ha la priorità su tutto il resto accade sul dispositivo. Un utente malintenzionato potrebbe creare un enorme stringa di input e di inviare tutti in una volta e iOS, permetterebbe a una serie infinita di tentativi senza cancellare il dispositivo.

L’attacco è lento, entrando in un solo codice di accesso ogni tre-cinque secondi, per ZDNet, che funziona a circa 100 codici a quattro cifre ogni ora. Ma sembra essere efficace anche contro i dispositivi iOS che eseguono la versione 11.3 del sistema operativo mobile. Che potrebbe rendere lo strumento prezioso per le agenzie governative e i gruppi di lavoro che operano con le forze dell’ordine per rompere aprire iphone. Non è chiaro se la vulnerabilità è già in uso da dispositivi come GrayShift del GrayKey.

Quando iOS 12 è rilasciato entro la fine di quest’anno, l’attacco di forza bruta può diventare meno prezioso. Apple sta introducendo una nuova funzionalità denominata USB in Modalità Limitata. Una volta implementato, la funzione di limitare l’accesso USB sui dispositivi iOS dopo l’iPhone o l’iPad è stato bloccato per un’ora, rendendo il dispositivo black box, se non è rotto nei primi 60 minuti.

[ZDNet]