Foto: Getty

Foto: Getty

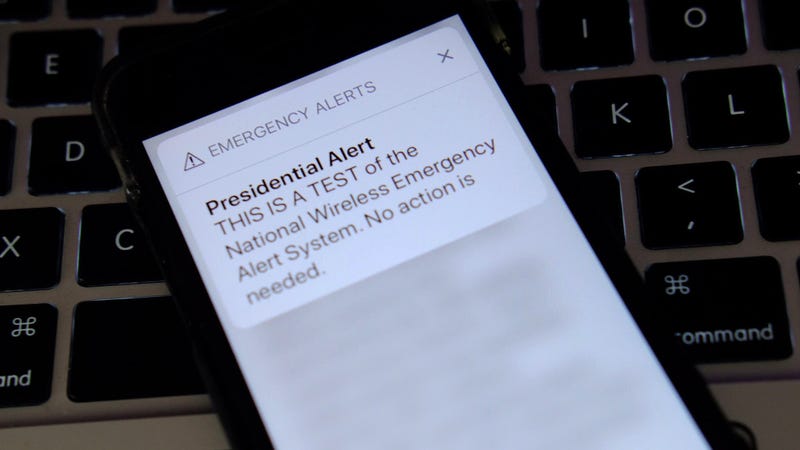

Forscher herausgefunden, einen Weg, um in das system einzudringen, sendet Präsidenten-Notfall-Warnungen, um unsere Telefone zu simulieren, Ihre Methode auf einem 50.000-Sitz Fußball-Stadion in Colorado, mit 90 Prozent Erfolgsquote.

Forscher an der Universität von Colorado in Boulder veröffentlicht in diesem Monat, dass details, wie Sie waren in der Lage, spoofing-Angriff der Wireless Emergency Alert (WEA) – Programm, die senden AMBER alerts, presidential alerts, und beide extreme und schwere Gefahren für die Sicherheit.

Notfall-Alarme gesendet werden, um jedes mobile Gerät muss sich in Reichweite des broadcasting Zelle Turm. Aber die Forscher beachten Sie, dass eine bösartige Zelle Turm-Kanal ist in der Lage zu betrügen das system, und im Gegenzug senden aus einem unechten Notfall-Alarm an alle Geräte in Reichweite.

Die Forscher testeten das LTE-Sicherheitsanfälligkeit ausnutzen, indem er Ihre eigenen bösartigen Zelle Turm-Kanal mit off-the-shelf-hardware und open-source-software bereitstellen, deren nutzen, welche in einem Fall wurde in einem experiment in Folsom Field an der Universität von Colorado in Boulder.

Der Forscher wusste nicht, führen Sie einen tatsächlichen Angriff auf ein live-Publikum im Stadion oder auf aktuellen mobilen Geräten, Eric wie Wustrow, ein Forscher auf dem Papier, sagte Gizmodo in einer E-Mail. Die tests, die durchgeführt wurden, anstatt fertig im isolierten HF-shield-Boxen, wie Wustrow sagte, “und unsere Analyse der Folsom Field war eine Kombination von empirisch gesammelten Daten und simulation.” Ein screenshot aus dem Papier unten zeigt, was diese spoofing-Angriffe sah aus wie auf einem Samsung Galaxy S8 und ein iPhone-X.

Tests geschickt, um Handys mit Android und iOSScreenshot: ACM Digital Library

Tests geschickt, um Handys mit Android und iOSScreenshot: ACM Digital Library

“Nach unserem besten wissen ist dies die erste experimentelle Bestätigung der Arbeit, der offenlegt, das potenzielle Risiko von CMAS-spoofing,” die Forscher schrieben in das Papier. CMAS bezieht sich auf die standard-WEA verwendet zum senden der Notfall-Warnungen. Die Forscher fügte hinzu, dass die LTE-Netze in Ländern wie Europa, die USA und Südkorea haben alle Systeme, die mit ähnlichen Prinzipien auf wie die, die von CMAS, “machen Sie mögliche Ziele für den Angriff.”

Die Forscher schlagen einige mögliche vorbeugende Maßnahmen, die ergriffen werden können, so dass die spoofing-Angriff, Sie simuliert nicht passieren IRL. Sie empfehlen die digitalen Signaturen für die Authentifizierung der Nachrichten sowie sicherer Authentifizierung im Netzwerk und Standort des Netzes und der Zelle Turm-Kanal. “Die Behebung dieses Problems erfordert eine große gemeinsame Anstrengung zwischen Träger, Regierung, Interessengruppen und Handy-Hersteller,” die Forscher schrieb.

Die dramatischen Folgen der ein solches system anfällig für schlechte Schauspieler sind nicht schwer zu stellen Sie sich vor, Zehntausende von Menschen in einem überfüllten Raum empfangen eine bedrohliche oder gerade Lebensgefahr Warnung zugleich ist unwahrscheinlich, dass bis zum Ende gut. Und schlechte Schauspieler abgesehen haben wir gesehen, dass die sehr realen traumatischen Auswirkungen der Ausfälle von Notfall-Alarm-system—nur im letzten Jahr, was kann gekocht werden, bis hin zu einem grausamen Kommunikation Missgeschick führte zu senden, eine bevorstehende ballistic missile Bedrohung für die Bewohner von Hawaii.

Während das nicht eine Sicherheitslücke Problem, es gibt viele Beispiele dafür, wie menschliche Fehler und technische Mängel geplagt haben ein system entwickelt, um die Menschen zu informieren, Notfälle und drohender Gefahr. Wenn andere Schwäche, wie eine Sicherheitslücke im Mobilfunk-standard das system aufgebaut ist, führt das zu noch mehr Fehlalarmen, es gibt wahrscheinlich nur zwei beunruhigende Ergebnisse—ein Verlust von Vertrauen in das system, oder unnötige und gefährliche Massenpanik. Und wenn die Senatoren daran interessiert sind, die Injektion dieser sehr Warnungen in-Dienste wie Netflix und Spotify, die wir sicher besser sein wie die Hölle, Sie können nicht verschraubt.

Teilen Sie Diese Geschichte